C'est déroutant : Twitter Blue, Verified Users et la fameuse coche bleue. Mettons ces choses au clair.

Après qu'Elon a acheté Twitter, les coches bleues sont devenues un sujet de débat parmi les utilisateurs des médias sociaux.

L'idée originale était de lutter contre les comptes de robots (et de générer des revenus). Mais les abonnements payants ont ouvert la voie à la comédie (comme promis) et à d'innombrables comptes parodiques.

Cela a créé de l'incertitude et de la désinformation, compromettant le programme prévu.

Alors maintenant que nous avons de nombreuses coches bleues sur Twitter, il est important de faire la différence entre les comptes payants (Twitter Blue) et les anciens comptes vérifiés qui répondaient aux normes précédemment établies.

Commençons par celui payant.

What is Twitter Blue?

Twitter Blue vous offre une coche bleue sur votre profil pour 7.99 $ par mois. Outre ce changement esthétique, Twitter Blue ne signifie rien d'autre.

Cependant, les utilisateurs de Blue bénéficient également d'un accès anticipé à quelques fonctionnalités. De plus, chaque utilisateur de Twitter peut consulter les notifications de ces « bleus » dans une section « Vérifié » distincte.

Enfin, vous pouvez consulter cette section indiquant les dernières Fonctionnalités de Twitter Blue.

À l'heure actuelle, Twitter Blue n'est actif que sur iOS et dans certains pays.

(Legacy) Verified Users

Les utilisateurs vérifiés ont également la même coche bleue sur leurs profils que Twitter Blue.

Ces comptes vérifiés ont été examinés et qualifiés selon les critères authentiques, notables et actifs de Twitter.

Cependant, le 9 novembre 2022, Twitter a interrompu le processus, ce qui a permis aux utilisateurs de demander une vérification dans le cadre de ses anciens protocoles.

Et bien que les comptes déjà vérifiés ne paient pas encore leurs coches, ils peuvent perdre ce privilège et être obligés de payer pour garder la coche bleue en vie.

Mais cela se situe dans l'avenir.

Et actuellement, nous avons besoin de quelque chose pour différencier les anciens utilisateurs vérifiés des abonnements Twitter Blue.

Twitter Blue or Legacy Verified

Il existe deux méthodes pour résoudre cette crise.

Cliquez pour vérifier

Dans le premier, nous devons ouvrir le profil et cliquer sur la coche pour révéler le statut.

C'est simple mais fastidieux d'ouvrir chaque profil pour savoir s'il s'agit d'une personnalité ou d'une organisation notable ou d'un utilisateur payant.

Cependant, la deuxième méthode est beaucoup plus pratique.

Huit dollars

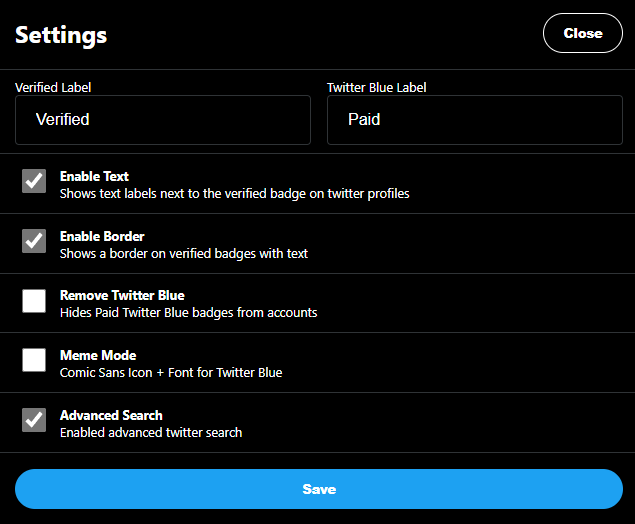

Huit dollars est une extension pour Chrome, Firefox, Edge et Safari (à venir).

Cela rend les délais beaucoup plus informatifs en séparant les anciens comptes vérifiés des abonnements Twitter Blue.

En plus de mettre cela en évidence, l'extension permet de masquer les ticks bleus aux utilisateurs payants.

Vous pouvez utiliser cette option en cochant Supprimer Twitter Bleu dans les paramètres du plug-in.

Pourtant, on peut être plus subtil en vérifiant le Activer le texte. Cela montrera les utilisateurs vérifiés avec la coche bleue et les payants avec un signe dollar.

Dans l'ensemble, c'est une bonne façon de le faire si cela ne vous dérange pas d'installer une extension.

Vous pouvez également découvrir comment cacher la tique bleue sur X.com.

What’s ‘Official’ then?

Twitter a ramené cette "coche" soutenant sa tentative d'arrêter l'usurpation d'identité.

Vous pouvez voir une coche grise avec une étiquette "Officiel" pour les agences gouvernementales, les groupes de médias, quelques personnalités politiques, etc.

Cela a été relancé pour éviter le risque que des utilisateurs payants s'imposent comme quelqu'un d'autre, car il n'y a pas d'examen associé à Twitter Blue.

Les comptes personnels n'ont pas encore cette fonctionnalité. Cependant, les directives de Twitter stipulent qu'un utilisateur s'imposant comme quelqu'un d'autre doit le mentionner dans son nom de compte ou sa biographie ou faire face à une suspension.

Récapitulation

Bien que nous luttions pour cette différenciation, tous devront bientôt passer au « bleu » et payer les coches.

Twitter peut venir avec un autre indicateur pour distinguer les anciens propriétaires de coches, mais cela se voit. En attendant, vous pouvez utiliser les méthodes répertoriées pour distinguer les uns des autres.

PS : Les personnes qui fuient Twitter ne sont pas nouvelles depuis qu'Elon a pris les rênes. Et même si nous ne suggérons pas de supprimer votre compte pour l'instant, voici quelques Alternatives à Twitter tu peux essayer.

-

Hitesh travaille comme rédacteur principal chez Geekflare et s'intéresse à la cybersécurité, à la productivité, aux jeux et au marketing. De plus, il détient une maîtrise en génie des transports. Son temps libre consiste principalement à jouer avec son fils, à lire ou à mentir… lire la suite