Vous débutez avec les outils de visualisation ? Ou vous frayer un chemin à travers la conversation technologique sur les conteneurs et les machines virtuelles.

La virtualisation implique le processus par lequel des ressources singulières telles que la RAM, le processeur, le réseau et les disques peuvent être « virtualisées » et considérées comme des ressources multiples. La principale différence est que les conteneurs ne peuvent virtualiser que les couches logicielles construites au-dessus du niveau du système d'exploitation. En revanche, les machines virtuelles peuvent virtualiser des machines entières sur les couches matérielles.

Bien qu'il existe une distinction claire, il existe une liste de similitudes entre les conteneurs et les machines virtuelles, y compris la façon dont ils améliorent l'efficacité informatique, offrent la portabilité aux applications, améliorent DevOps, et le cycle de vie du développement logiciel (SDLC). Plus à ce sujet plus tard.

Cet article décompose les conteneurs et les machines virtuelles, plonge dans les avantages des deux et se termine par une note sur le choix du bon outil en fonction de vos besoins. Cela suppose également que vous ayez les connaissances préalables sur les conteneurs et les machines virtuelles. Si ce n'est pas le cas, c'est toujours un excellent point de départ.

History of Virtualization

Avant la prolifération des conteneurs, les machines virtuelles étaient la seule solution pour isoler les environnements au sein d'une infrastructure physique. Mais ce n'est qu'en 2013 que Docker a publié son premier logiciel de conteneurisation.

Et depuis lors, vous avez peut-être remarqué l'intérêt croissant pour les conteneurs et la façon dont ils façonnent le le cloud computing paysage.

De nombreux développeurs s'intéressent de plus en plus, notamment aux avantages du développement agile qu'offrent les conteneurs. Cependant, vous devez noter que les conteneurs et les machines virtuelles sont construits sur l'optimisation des ressources dans l'infrastructure physique existante.

How Virtualization Works

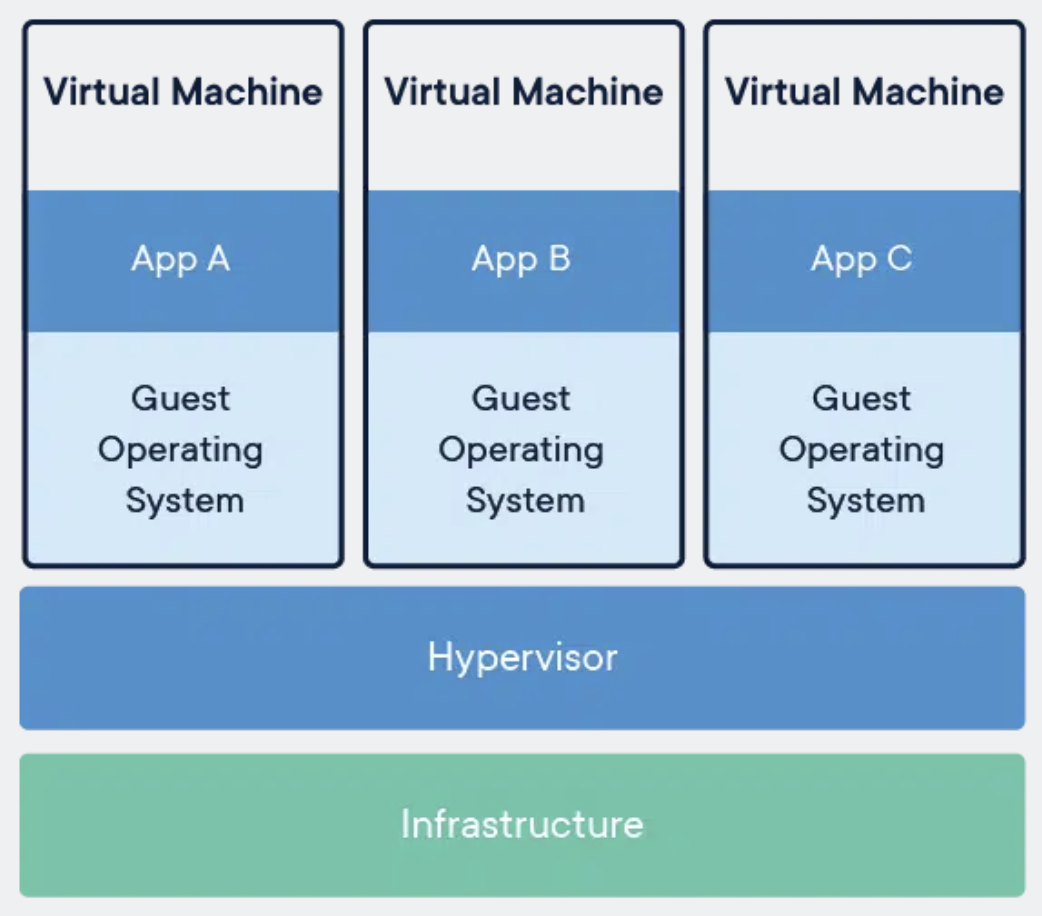

La virtualisation consiste à utiliser un logiciel pour créer une couche d'abstraction sur le matériel informatique, permettant aux éléments matériels, disons en particulier d'un ordinateur, d'être divisés en plusieurs ordinateurs. Un tel logiciel s'appelle un hyperviseur.

L'hyperviseur permet à divers systèmes d'exploitation de s'exécuter simultanément, en partageant des ressources informatiques physiques communes. Lorsqu'il est utilisé sur des ordinateurs physiques ou des serveurs dans des centres de données, il permettra aux ordinateurs physiques de séparer les systèmes d'exploitation (OS) et les applications informatiques du matériel. Ensuite, il peut se diviser en plusieurs "machines virtuelles".

What is a Container?

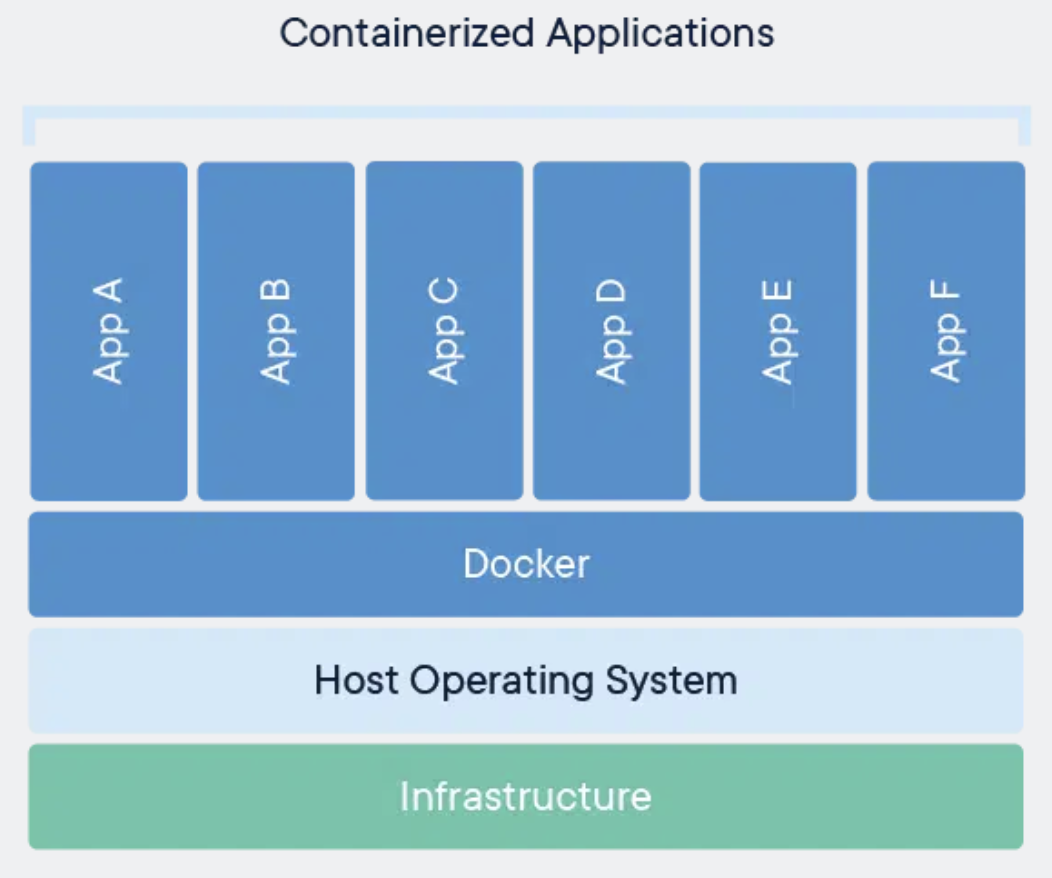

Conteneurs sont une méthode légère et agile pour gérer la virtualisation. Et comme ils n'ont pas besoin d'hyperviseurs, ils vous donnent droit à une mise à disposition plus rapide des ressources et à une disponibilité rapide pour les nouvelles applications.

Vous pouvez également afficher les conteneurs en tant que packages logiciels contenant les dépendances requises pour exécuter l'application logicielle d'application gérée.

Les dépendances incluent les bibliothèques système, les packages de code externes (tiers) et l'inclusion de toutes les autres applications au niveau du système d'exploitation. Toutes les dépendances incluses dans un conteneur existent dans des niveaux de pile supérieurs aux systèmes d'exploitation.

👍

- Vitesse d'itération – Les conteneurs sont légers et n'incluent que des logiciels de haut niveau ; ils sont facilement ajustables et vous pouvez les parcourir rapidement. Les conteneurs offrent également une livraison rapide des logiciels grâce au développement piloté par les tests et à la disponibilité du déploiement.

- Écosystème robuste – Dans la plupart des cas, les systèmes d'exécution de conteneurs fournissent un référentiel public déjà hébergé de conteneurs prédéfinis. Le référentiel contient diverses applications logicielles populaires telles que la base de données et les systèmes de messagerie qui peuvent être téléchargées et déployées, ce qui réduit le temps des équipes de développement.

- écaillage – Les conteneurs sont préférés pour leur capacité à gérer de gros volumes de charge de travail et de trafic. Informatique Les experts (informatiques) peuvent utiliser des conteneurs pour gérer et fournir une infrastructure cloud dans une utilisation flexible et économe en ressources.

- Microservices – Les conteneurs sont idéaux si vous souhaitez déployer plusieurs microservices. Les microservices impliquent des composants plus petits qui font partie de votre application ou logiciel principal. Lorsque vous empaquetez chaque microservice en tant que conteneur, vous avez droit à un déploiement, une mise à l'échelle et une gestion transparents.

Contre

- Exploits d'hôte partagé – Étant donné que les conteneurs partagent un système matériel sous-jacent commun construit sous la couche du système d'exploitation, il est possible qu'un exploit dans un conteneur puisse se briser et se propager, affectant le matériel sous-jacent. De plus, le fait que la plupart des conteneurs disposent de référentiels publics de conteneurs prédéfinis introduit un risque de sécurité. Le risque est réalisé dans les cas où une image publique compromise ou exploitée agit comme une vulnérabilité risquant cybersécurité attaques.

- Exécute un seul système d'exploitation – Si vous êtes du genre à n'utiliser qu'un seul système d'exploitation, les conteneurs vous permettent d'exécuter des versions antérieures, ce qui est une bonne chose. Cependant, les conteneurs ne sont pas la meilleure option si vous ciblez différents systèmes d'exploitation.

Fournisseurs de conteneurs populaires

Voici quelques fournisseurs de conteneurs bien connus :

- Docker - Docker est la solution de conteneur la plus largement adoptée dans le monde. Docker Hub est un vaste référentiel pour les applications conteneurisées les plus populaires. Vous pouvez télécharger des conteneurs à partir de Docker Hub et déployer un environnement d'exécution Docker local.

- Conteneurs Linux (LXC) - L' Conteneurs Linux Le projet est à l'origine de l'environnement d'exécution du conteneur open source Linux. LXC isole les processus du système d'exploitation les uns des autres. Si vous approfondissez Docker, vous découvrirez que Docker utilise LXC dans son architecture sous-jacente.

What is a Virtual Machine?

Les machines virtuelles (VM), en revanche, sont de gros packages logiciels (lourds) offrant une émulation complète d'équipements matériels de bas niveau tels que l'unité centrale de traitement (CPU), le disque et les périphériques réseau.

Les machines virtuelles vous permettent d'exécuter plusieurs machines sur différents systèmes d'exploitation, mais toujours sur un seul ordinateur. Comme mentionné précédemment, les hyperviseurs sont la façon dont les machines virtuelles interagissent avec les ordinateurs physiques. Les hyperviseurs séparent les machines virtuelles les unes des autres et allouent des ressources telles que la mémoire et les processeurs entre elles.

👍

- Sécurité d'isolation totale – Les machines virtuelles fonctionnent de manière isolée en tant que systèmes entièrement autonomes, à l'abri des exploits et des interruptions d'autres machines virtuelles. Si une attaque est lancée sur une machine virtuelle individuelle, celle-ci est isolée, rendant impossible la contamination des machines virtuelles voisines.

- Développement interactif – Souvent, les conteneurs sont des définitions statiques des dépendances attendues et des configurations nécessaires pour exécuter le conteneur. Les machines virtuelles sont dynamiques, permettant un développement interactif. Une fois que vous avez spécifié vos besoins matériels, considérez la machine virtuelle comme un ordinateur de base. Vous pouvez installer manuellement le logiciel et utiliser la machine virtuelle pour capturer la configuration de l'état actuel. Les instantanés de la machine virtuelle peuvent être utilisés comme contrôle de version et, si nécessaire, pour restaurer la machine virtuelle à un logiciel de temps spécifique ou faire tourner des machines supplémentaires avec une configuration requise.

Contre

- Vitesse d'itération – Les machines virtuelles sont des logiciels complets et prennent donc du temps à construire. Les modifications dans un instantané de machine virtuelle peuvent prendre du temps pour itérer et valider que les mises à jour récentes se comportent comme prévu.

- Coût de la taille du stockage – En partant du fait que les machines virtuelles sont à nouveau des logiciels à pile complète, vous vous attendez probablement à ce qu'elles soient importantes. Oui, ils occupent beaucoup d'espace de stockage et atteignent rapidement des gigaoctets. L'effet est un manque d'espace sur l'une ou l'autre des machines hébergeant les machines virtuelles.

Fournisseurs de machines virtuelles populaires

Voici quelques fournisseurs de machines virtuelles populaires :

- Virtualbox - Virtualbox est l'une des plates-formes de machines virtuelles les plus établies. L'écosystème Virtualbox dispose d'outils supplémentaires pour développer et distribuer des images de machines virtuelles. Il s'agit d'un système d'émulation d'architecture gratuit et open source appartenant à Oracle.

- VMware - VMware est construit sur le matériel d'architecture x86 et est une société cotée en bourse. Cette solution est livrée avec un hyperviseur pour déployer et gérer des machines virtuelles. Il est préféré pour son interface utilisateur (UI) robuste pour la gestion des machines virtuelles et un outil d'entreprise efficace offrant des fonctionnalités de support.

Containers vs. Virtual Machines

Alors que les machines virtuelles existent depuis aussi longtemps, elles sont remplacées par des conteneurs à des fins similaires. Vous avez vu les avantages et les inconvénients des deux piles technologiques. Voici les principales différences.

| Fonctionnalité | Conteneurs | Machines virtuelles |

| Grand et moins portable basé sur chaque machine virtuelle ayant son système d'exploitation. Les machines virtuelles occupent un espace important, mesuré en gigaoctets. Les VM ne sont pas portables. | N'ont pas leur propre système d'exploitation. | Avoir leurs propres systèmes d'exploitation et ainsi effectuer des tâches supplémentaires, notamment ; exécuter des programmes incompatibles avec le système d'exploitation hôte, plusieurs programmes sur différents systèmes d'exploitation et exécuter des applications qui ne peuvent pas partager les ressources et les fonctionnalités du système d'exploitation. |

| Taille et portabilité | Petit et portable grâce au système d'exploitation de partage. Les conteneurs occupent de l'espace mesuré en mégaoctets. Les conteneurs peuvent être déplacés sur différents ordinateurs. | Les conteneurs s'exécutent plus rapidement que les machines virtuelles en raison de leur système d'exploitation déjà en cours d'exécution. Il faut quelques secondes pour courir. |

| Vitesse de démarrage | Les machines virtuelles sont lentes car elles doivent d'abord démarrer leur propre système d'exploitation. Le démarrage prend plusieurs minutes. | Le prix des machines virtuelles est relativement plus élevé - le besoin élevé de ressources et de niveaux de complexité et un coût élevé. |

| Accès aux ressources | Les conteneurs ont accès à toutes les ressources de la machine hôte. | Les machines virtuelles utilisent les ressources spécifiques qui leur sont allouées par l'hyperviseur. |

| Sécurité | Moins sécurisé. Les conteneurs exécutés sur un logiciel d'exploitation hôte partagé sont vulnérables lorsque le système d'exploitation hôte est compromis. | Déploiement complexe ; le niveau de complexité des VM indique qu'elles ont besoin de plus de temps pour le développement. Le déploiement n'est pas différent. |

| Déploiement | Déploiement facile ; c'est en raison de sa nature, "autonome", et a une légère facilité de déploiement, de déplacement ou de mise à niveau. | Le prix des VM est relativement plus élevé. Le besoin élevé de ressources et de niveaux de complexité, avec lui, est un coût élevé. |

| Prix | Le prix des conteneurs est relativement plus bas car il y a moins d'exigences que dans les VM. | Le prix des machines virtuelles est relativement plus élevé - le besoin élevé de ressources et de niveaux de complexité, ainsi qu'un coût élevé. |

How to Use Containers and Virtual Machines Simultaneously

Si vous vous demandez s'il est possible ou non d'utiliser des conteneurs et des machines virtuelles ensemble, la réponse est oui. Cependant, les cas pratiques sont limités. Vous pouvez créer une machine virtuelle pour émuler des configurations matérielles spécifiques et installer un système d'exploitation.

Une fois que votre VM démarre le système d'exploitation et est entièrement fonctionnelle, vous êtes maintenant équipé d'un système de calcul émulé avec un matériel spécifique sur lequel vous pouvez installer des conteneurs.

Un bon exemple pour illustrer cette configuration est l'expérimentation d'un système de déploiement de puces. Certaines méthodes populaires pour les dispositifs de calcul sur puce comme les cartes de développement BeagleBone et Raspberry Pi peuvent être émulés en tant que machines virtuelles pour expérimenter des conteneurs opérationnels (en cours d'exécution) avant de tester sur du matériel réel.

Un autre avantage de l'utilisation de l'union des conteneurs et des machines virtuelles est d'augmenter la sécurité. Par exemple, vous pouvez déployer des conteneurs dans des machines virtuelles. Prenons un exemple où dix conteneurs sont déployés sur un ordinateur pour montrer à quel point cela est utile.

Si l'ordinateur est compromis, vous risquez d'affecter les dix conteneurs. La solution est obtenue en répartissant les dix conteneurs sur dix machines virtuelles. Si une machine virtuelle est compromise, les autres parties de l'application système continuent généralement de fonctionner.

Mot de la fin

Si vous avez des spécifications matérielles précises pour votre projet ou si vous développez sur un matériel et en ciblez toujours un autre, comme Windows par rapport à MacOS, il serait préférable d'utiliser des machines virtuelles. Dans d'autres cas où les exigences sont "uniquement logicielles", la meilleure option serait d'utiliser des conteneurs.

Dans la plupart des cas, vos besoins seront satisfaits par l'un ou l'autre de vos choix. Pour choisir le meilleur, comprenez vos besoins en ressources et les compromis associés. Le bon outil dépendra donc de votre projet.

Si vous avez besoin d'un déploiement rapide et efficace, les conteneurs sont votre meilleur choix. Si votre organisation a besoin de virtualiser un système d'exploitation complet sur du matériel, les machines virtuelles sont les meilleures. Et si vous cherchez à maximiser la sécurité, une combinaison des deux serait la meilleure ; cependant, cela a un coût associé.

Enfin, les conteneurs et les machines virtuelles sont des solutions valables. Cependant, vos spécifications doivent être le facteur décisif. Si vous avez encore besoin de plus de conseils et d'une compréhension approfondie, je vous suggère de vous diriger vers Docker contre machine virtuelle.